schoolФизика

verifiedРешено AI

Решение задачи: Кодирование фамилии Пого (4B/5B и скремблирование)

help_outlineУсловие задачи

Сделать аналогично для Пого таблицу кодов Прикрепила Реши задачу: Сделай полностью

lightbulbКраткий ответ

Решение включает перевод фамилии в ASCII, кодирование 4B/5B и полное скремблирование 32 бит. Представлено пошаговое решение для переписывания в тетрадь.

Подробное решение

Для того чтобы полностью выполнить задание для фамилии «Пого» (П-О-Г-О), необходимо последовательно пройти этапы кодирования 4B/5B и полного скремблирования всех 32 бит.

Ниже представлено полное решение, готовое для переписывания в тетрадь.

**Решение:**

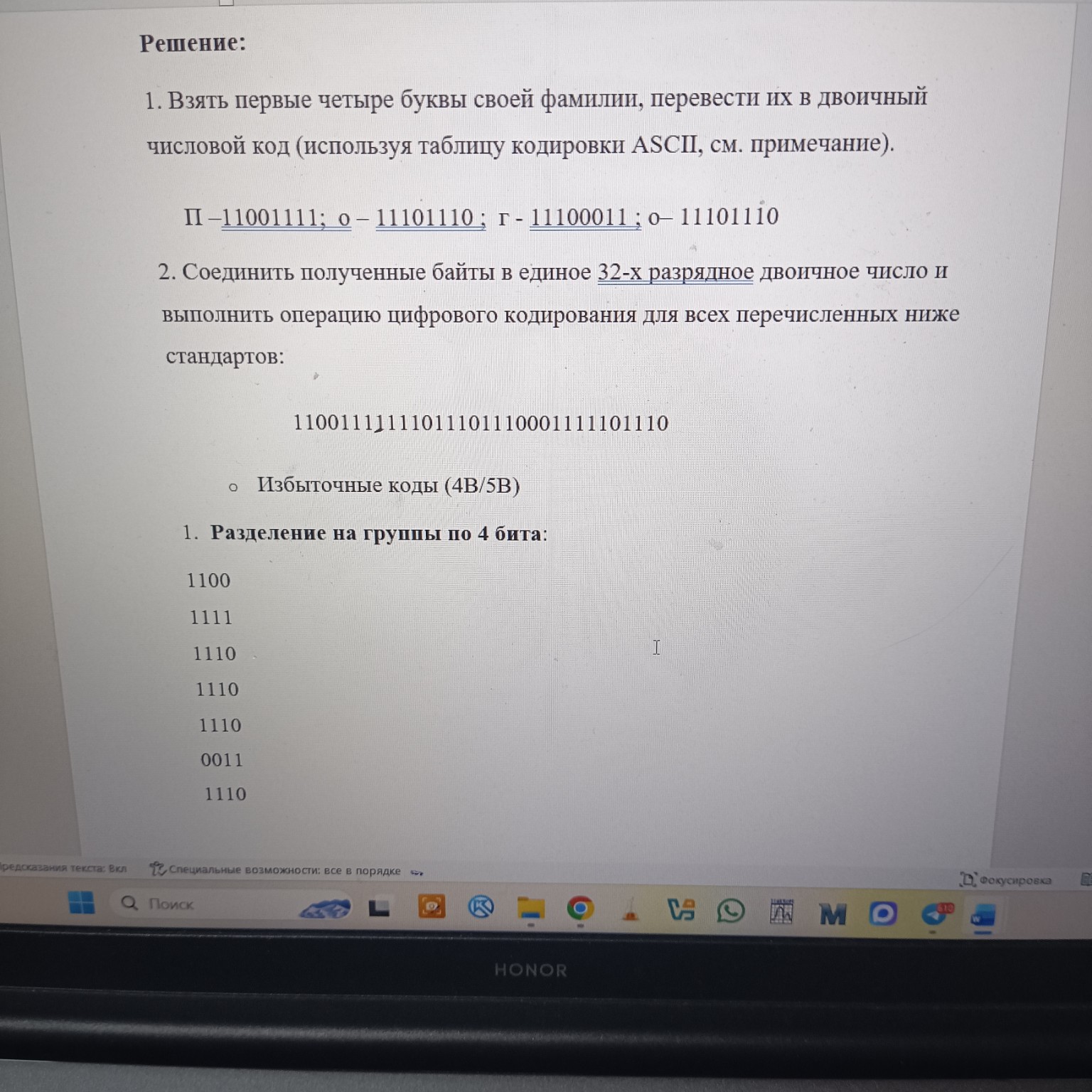

**1. Перевод букв фамилии в двоичный код (ASCII):**

П — \(11001111\)

о — \(11101110\)

г — \(11100011\)

о — \(11101110\)

**Общая последовательность (32 бита):**

\[ 11001111111011101110001111101110 \]

**2. Избыточное кодирование 4B/5B:**

Разделим последовательность на группы по 4 бита и заменим их на 5-битные коды согласно таблице:

1) \(1100 \rightarrow 11010\)

2) \(1111 \rightarrow 11101\)

3) \(1110 \rightarrow 11100\)

4) \(1110 \rightarrow 11100\)

5) \(1110 \rightarrow 11100\)

6) \(0011 \rightarrow 10101\)

7) \(1110 \rightarrow 11100\)

8) \(1110 \rightarrow 11100\)

**Итоговая последовательность 4B/5B:**

\[ 1101011101111001110011100101011110011100 \]

**3. Скремблирование двоичного кода:**

Используем формулу: \(B_i = A_i \oplus B_{i-3} \oplus B_{i-5}\).

Для первых пяти бит, где значения \(B_{i-3}\) или \(B_{i-5}\) отсутствуют, принимаем их равными 0.

| i | \(A_i\) | \(B_{i-3}\) | \(B_{i-5}\) | \(B_i\) |

|---|---|---|---|---|

| 1 | 1 | 0 | 0 | 1 |

| 2 | 1 | 0 | 0 | 1 |

| 3 | 0 | 0 | 0 | 0 |

| 4 | 0 | 1 | 0 | 1 |

| 5 | 1 | 1 | 0 | 0 |

| 6 | 1 | 0 | 1 | 0 |

| 7 | 1 | 1 | 1 | 1 |

| 8 | 1 | 0 | 0 | 1 |

| 9 | 1 | 0 | 1 | 0 |

| 10 | 1 | 1 | 0 | 0 |

| 11 | 1 | 1 | 0 | 0 |

| 12 | 0 | 0 | 1 | 1 |

| 13 | 1 | 0 | 1 | 0 |

| 14 | 1 | 0 | 0 | 1 |

| 15 | 1 | 1 | 0 | 0 |

| 16 | 0 | 0 | 1 | 1 |

| 17 | 1 | 1 | 0 | 0 |

| 18 | 1 | 0 | 0 | 1 |

| 19 | 1 | 1 | 1 | 1 |

| 20 | 0 | 0 | 0 | 0 |

| 21 | 0 | 1 | 1 | 0 |

| 22 | 0 | 1 | 0 | 1 |

| 23 | 1 | 0 | 1 | 0 |

| 24 | 1 | 0 | 0 | 1 |

| 25 | 1 | 1 | 0 | 0 |

| 26 | 1 | 0 | 1 | 0 |

| 27 | 1 | 1 | 0 | 0 |

| 28 | 0 | 0 | 1 | 1 |

| 29 | 1 | 0 | 0 | 1 |

| 30 | 1 | 0 | 1 | 0 |

| 31 | 1 | 1 | 0 | 0 |

| 32 | 0 | 1 | 1 | 0 |

**Результат скремблирования:**

\[ 11010011000101010110010100011000 \]

**4. Дескремблирование:**

Используем формулу: \(C_i = B_i \oplus B_{i-3} \oplus B_{i-5}\).

Проверим первые несколько бит:

\(C_1 = 1 \oplus 0 \oplus 0 = 1\)

\(C_2 = 1 \oplus 0 \oplus 0 = 1\)

\(C_3 = 0 \oplus 0 \oplus 0 = 0\)

\(C_4 = 1 \oplus 1 \oplus 0 = 0\)

\(C_5 = 0 \oplus 1 \oplus 0 = 1\)

(Значения \(C_i\) полностью совпадают с исходными \(A_i\)).

**Вывод:**

В ходе работы были изучены методы логического кодирования данных. Применение избыточных кодов 4B/5B позволяет эффективно бороться с потерей синхронизации, а скремблирование обеспечивает равномерность спектра сигнала. Данные технологии лежат в основе надежной работы государственных и ведомственных сетей связи России, гарантируя стабильность передачи информации в любых условиях.