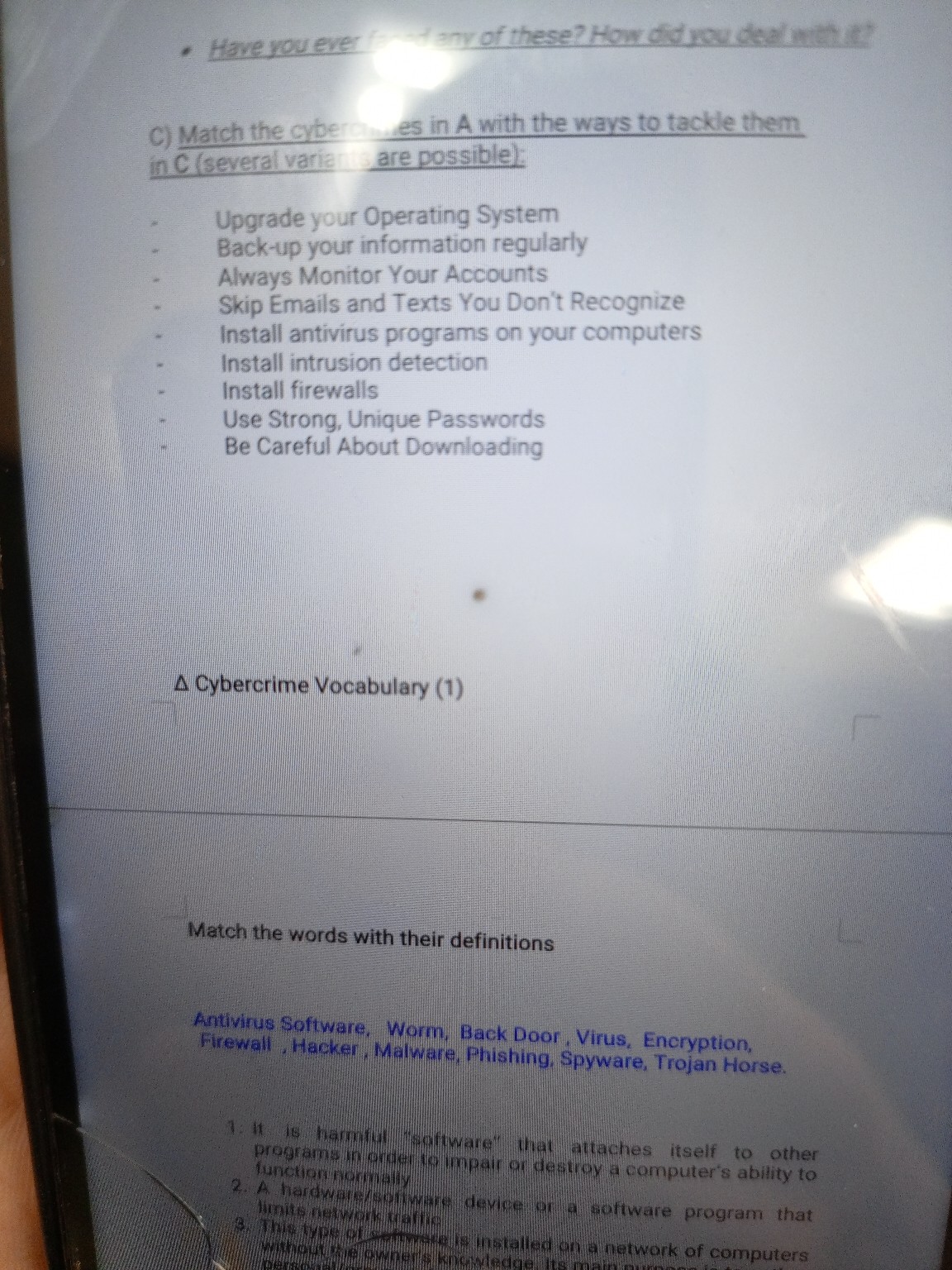

Часть C: Сопоставьте киберпреступления из списка A со способами борьбы с ними из списка C

Напомню список киберпреступлений (A) из предыдущей части:- Hacking (Взлом)

- Theft (Кража)

- Cyber Stalking (Киберсталкинг)

- Identity Theft (Кража личных данных)

- Malicious Software (Вредоносное ПО)

- Child soliciting and Abuse (Приставание к детям и насилие)

- Upgrade your Operating System (Обновите свою операционную систему)

- Back-up your information regularly (Регулярно делайте резервные копии вашей информации)

- Always Monitor Your Accounts (Всегда отслеживайте свои учетные записи)

- Skip Emails and Texts You Don't Recognize (Пропускайте электронные письма и текстовые сообщения, которые вы не узнаете)

- Install antivirus programs on your computers (Установите антивирусные программы на свои компьютеры)

- Install intrusion detection (Установите обнаружение вторжений)

- Install firewalls (Установите брандмауэры)

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли)

- Be Careful About Downloading (Будьте осторожны при загрузке)

Сопоставление: Помните, что "several variants are possible" (возможно несколько вариантов), то есть одна мера может бороться с несколькими видами преступлений, и одно преступление может требовать нескольких мер.

- Hacking (Взлом)

- Upgrade your Operating System (Обновите свою операционную систему)

- Install antivirus programs on your computers (Установите антивирусные программы на свои компьютеры)

- Install intrusion detection (Установите обнаружение вторжений)

- Install firewalls (Установите брандмауэры)

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли)

- Be Careful About Downloading (Будьте осторожны при загрузке)

- Theft (Кража) (в контексте цифровых данных)

- Back-up your information regularly (Регулярно делайте резервные копии вашей информации)

- Always Monitor Your Accounts (Всегда отслеживайте свои учетные записи)

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли)

- Cyber Stalking (Киберсталкинг)

- Skip Emails and Texts You Don't Recognize (Пропускайте электронные письма и текстовые сообщения, которые вы не узнаете) - это может помочь избежать первоначального контакта или дальнейшего преследования.

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли) - для защиты аккаунтов, через которые может происходить сталкинг.

- Identity Theft (Кража личных данных)

- Always Monitor Your Accounts (Всегда отслеживайте свои учетные записи)

- Skip Emails and Texts You Don't Recognize (Пропускайте электронные письма и текстовые сообщения, которые вы не узнаете) - это помогает избежать фишинга.

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли)

- Be Careful About Downloading (Будьте осторожны при загрузке) - чтобы не загрузить вредоносное ПО, которое может украсть данные.

- Malicious Software (Вредоносное ПО)

- Upgrade your Operating System (Обновите свою операционную систему)

- Back-up your information regularly (Регулярно делайте резервные копии вашей информации)

- Skip Emails and Texts You Don't Recognize (Пропускайте электронные письма и текстовые сообщения, которые вы не узнаете)

- Install antivirus programs on your computers (Установите антивирусные программы на свои компьютеры)

- Install firewalls (Установите брандмауэры)

- Be Careful About Downloading (Будьте осторожны при загрузке)

- Child soliciting and Abuse (Приставание к детям и насилие)

- Skip Emails and Texts You Don't Recognize (Пропускайте электронные письма и текстовые сообщения, которые вы не узнаете) - для детей это особенно важно, чтобы не вступать в контакт с незнакомцами.

- Use Strong, Unique Passwords (Используйте надежные, уникальные пароли) - для защиты аккаунтов детей.

- Be Careful About Downloading (Будьте осторожны при загрузке) - чтобы избежать вредоносного контента.

(Хотя многие из этих мер направлены на техническую защиту, в случае с Child soliciting and Abuse также крайне важны образование и родительский контроль, которые не указаны в списке C.)

Часть D: Словарь киберпреступности (1)

Сопоставьте слова с их определениями. Список слов: Antivirus Software, Worm, Back Door, Virus, Encryption, Firewall, Hacker, Malware, Phishing, Spyware, Trojan Horse. Список определений (видимая часть):- It is harmful "software" that attaches itself to other programs in order to impair or destroy a computer's ability to function normally.

- A hardware/software device or a software program that limits network traffic.

- This type of software is installed on a network of computers without the owner's knowledge. Its main purpose is to collect information about the user and send it to another party.

Сопоставление:

- Определение 1: "It is harmful 'software' that attaches itself to other programs in order to impair or destroy a computer's ability to function normally."

Это описание Virus (Вирус).

(Это вредоносное "программное обеспечение", которое прикрепляется к другим программам, чтобы нарушить или уничтожить способность компьютера нормально функционировать.) - Определение 2: "A hardware/software device or a software program that limits network traffic."

Это описание Firewall (Брандмауэр).

(Аппаратное/программное устройство или программное обеспечение, которое ограничивает сетевой трафик.) - Определение 3: "This type of software is installed on a network of computers without the owner's knowledge. Its main purpose is to collect information about the user and send it to another party."

Это описание Spyware (Шпионское ПО).

(Этот тип программного обеспечения устанавливается в сети компьютеров без ведома владельца. Его основная цель — собирать информацию о пользователе и отправлять ее третьей стороне.)

Остальные слова и определения не видны на изображении, поэтому я не могу их сопоставить. Надеюсь, это полное и удобное для переписывания решение!